FortiGate Next-Generation Firewall

poznaj wielofunkcyjną zaporę sieciową

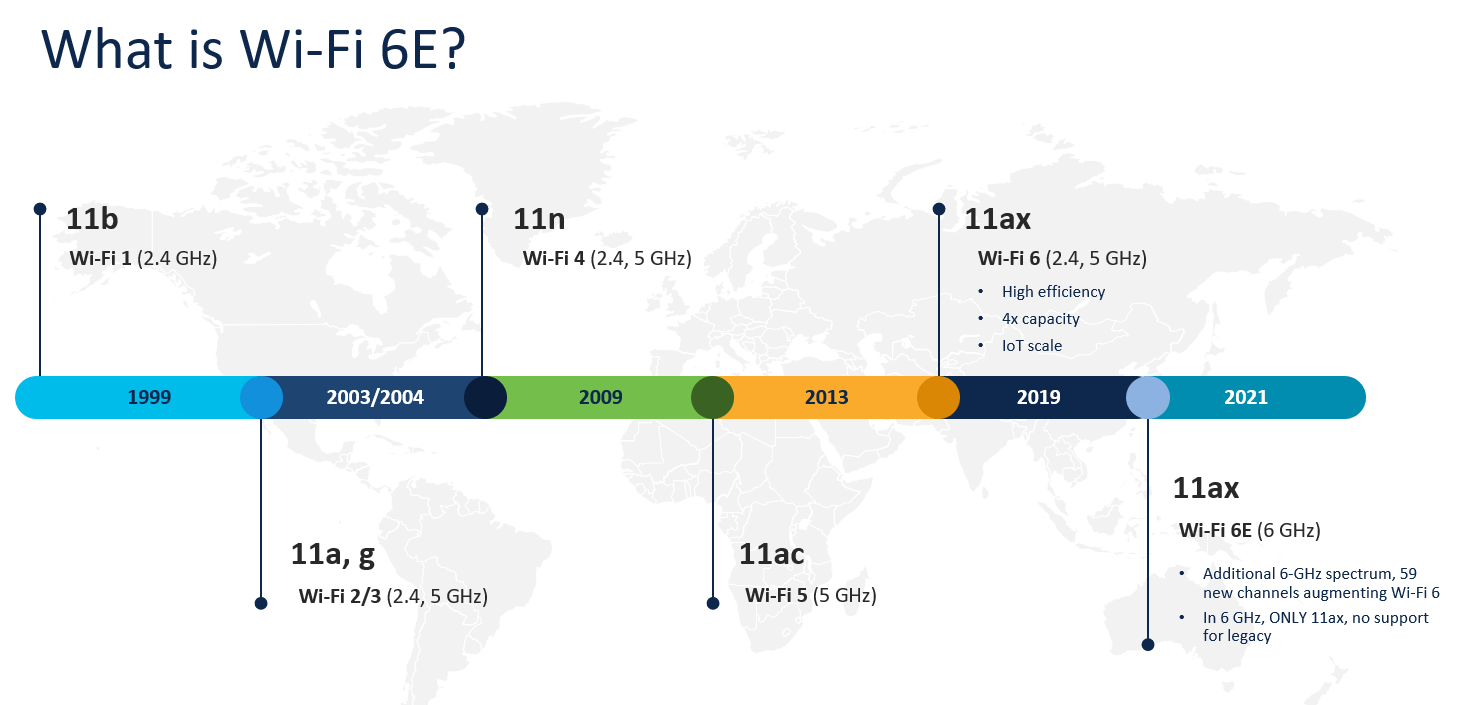

Zwykle firewall instalowany jest w miejscu połączenia sieci wewnętrznej z internetem, aby zapobiec włamaniom z zewnątrz i filtrować ruch sieciowy. Takie podejście było stosowane wcześniej i nadal występuje. Administratorzy sieci musieli ufać użytkownikom lokalnym. Wraz z rozwojem technologii, takich jak IoT, przetwarzanie w chmurze, koncepcja BYOD, zwiększa się wektor ataku, włamań i zagrożeń. Jednym z przykładów może być zainfekowany nośnik USB albo urządzenie osobiste podłączone do sieci lokalnej.

Rozwój zapór sieciowych nie stoi w miejscu

Przykładem jest Fortinet – światowy lider w dziedzinie cyberbezpieczeństwa. Kluczowym produktem Fortinet jest FortiGate Next-Generation Firewall (NGFW) – wielofunkcyjne zapory sieciowe. Te urządzenia są instalowane zarówno w centrach danych oraz w lokalnych, korporacyjnych segmentach sieci.

Ponadto Fortinet oferuje szereg innych urządzeń sieciowych oraz usług, zaprojektowanych z myślą o głębszym zabezpieczeniu, dystrybucji przetwarzania i optymalnej wydajności, które można stosować w miarę rozwoju sieci lokalnej.

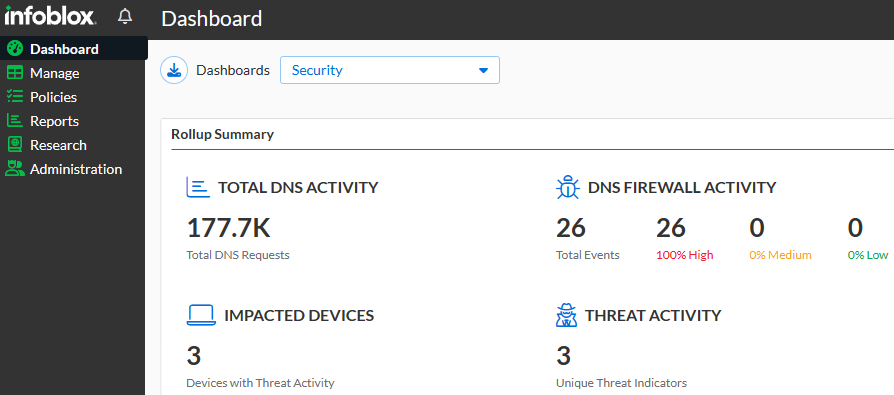

Screenshot z dokumentacji Fortinet

Ekosystem Fortinet umożliwia wdrożenie platformy Security Fabric

Platforma zapewnia całościowe podejście do bezpieczeństwa sieci, scentralizowanego zarządzania i automatyzacji. Fortinet Security Fabric oferuje bezpieczeństwo sieci za pomocą FortiGate z funkcją IPS, VPN, SD-WAN, a także integrację z chmurami prywatnymi, publicznymi oraz oprogramowaniem jako usługa (software as a service – SaaS). Fortinet oferuje również wdrożenie FortiSandBox, FortiSIEM.

Łączenie urządzeń Fortinet odbywa się w sekcji Security Fabric Connection w FortiGate Firewall w trybie Root Fabric. FortiAnalyzer i FortiManager umożliwiają przeglądanie i zarządzanie urządzeniami Fortinet, które są podłączone do Fabric Root.

Screenshot z FortiGate firewall w emulatorze EVE-NG

Następnie na urządzeniach podrzędnych należy podać adres IP Security Fabric Root.

To zapewni synchronizację między nimi.

Screenshot z FortiGate firewall w emulatorze EVE-NG

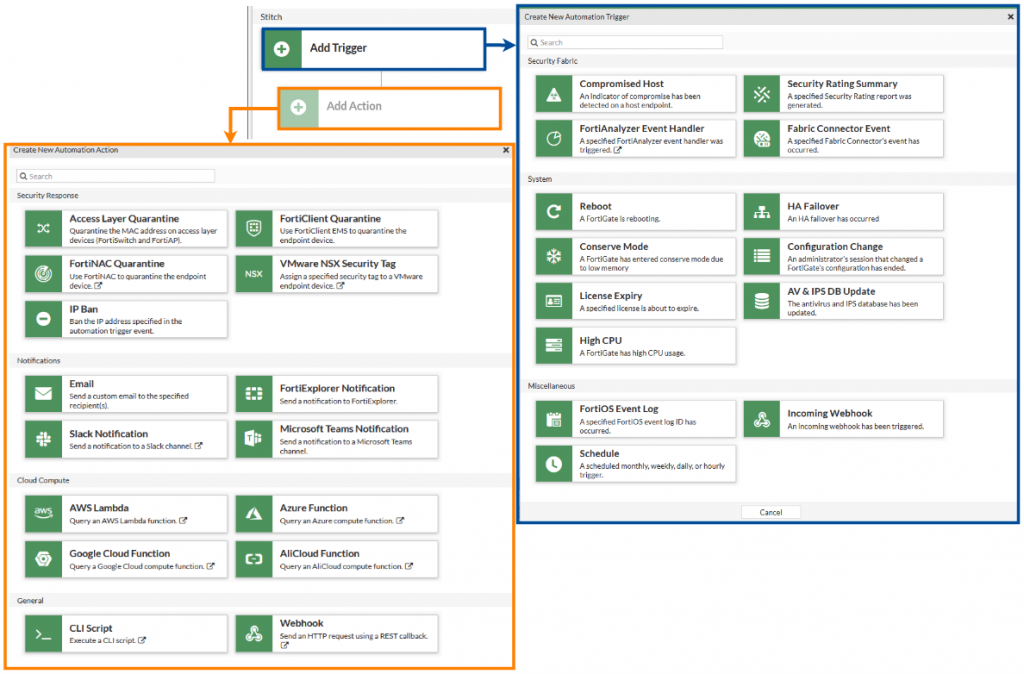

Inną funkcją Security Fabric jest Automation lub stitches

Automatyczne procesy zdefiniowane przez Administratora za pomocą instrukcji if/then, aby system automatycznie reagował na zdarzenia w zaprogramowany sposób. Każdy “stitch” łączy triggera i jedną lub więcej czynności (Actions). Dostępnych jest wiele różnych triggerów, a także określone działania dla każdego z nich.

Screenshot z FortiGate firewall w emulatorze EVE-NG

W zależności od ustawień administratora, trigger zhakowanego hosta w sieci może prowadzić do pewnych automatycznych działań:

- umieścić w kwarantannie,

- zablokować adres IP.

Automatyczne działania mogą być również stosowane do procedur technicznych systemu. Na przykład gdy wystąpiło ponowne uruchomienie urządzenia, wykonana została zmiana konfiguracji, lub gdy system pobrał aktualizacje baz danych antywirusowych i IPS.

Administrator może zostać powiadomiony na kilka sposobów. Skonfigurowane automatyczne powiadomienia systemowe lub Security Fabric mogą być wysyłane za pośrednictwem poczty e-mail lub aplikacji FortiExplorer, dostępne są również opcje Microsoft Teams Notification i Slack Notification.

Jeżeli jesteś zainteresowany wdrożeniem FortiGate w swojej organizacji, to skontaktuj się z nami.

Nasz dział techniczny odpowie na wszelkie Twoje pytania i wesprze Cię w doborze najlepszego rozwiązania.

Autorem wpisu jest

Vladyslav Diadenko – NOC Engineer

W Network Expert nadzoruje i utrzymuje właściwe działanie sieci u klientów. Jego zawodową pasją są sieci, programowanie i automatyzacja, a w ramach odpoczynku od codzienności lubi czytać książki i grać na gitarze.