Zasady zapory sieciowej FortiGate

poznaj wielofunkcyjną zaporę sieciową cz II

Zasady zapory sieciowej definiują, jaki ruch „pasuje” do reguły, oraz jakie akcje ma podjąc Firewall gdy taki rych zostanie zauważony.

FortiGate decyduje na podstawie atrybutów pakietów

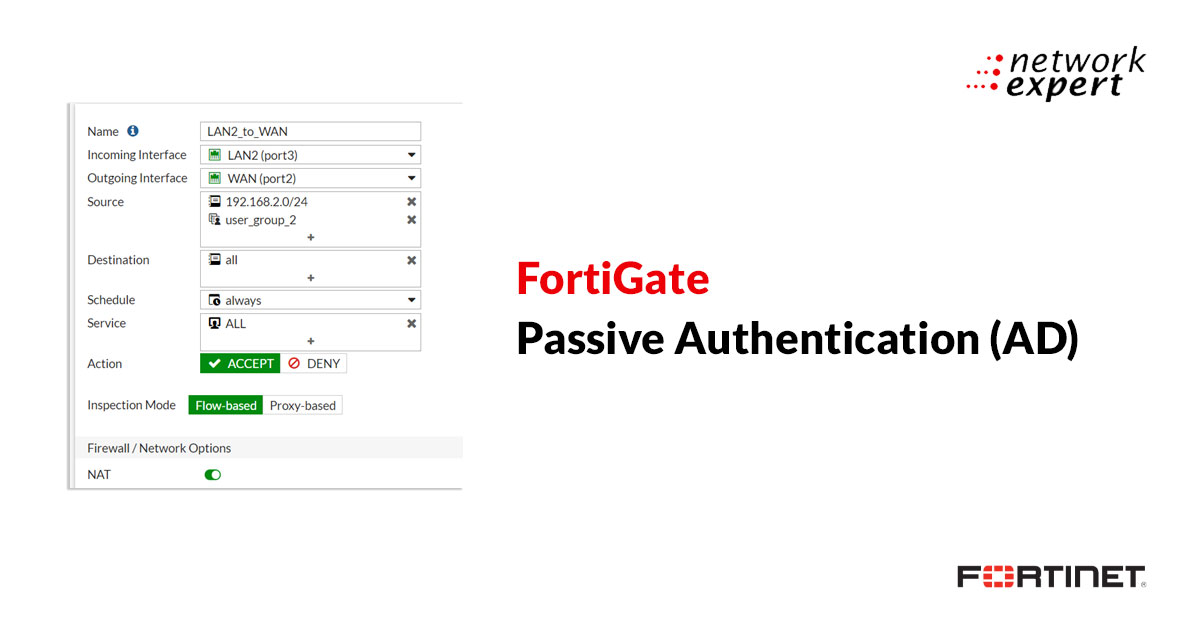

Każda zasada bezpieczeństwa ma kryteria dopasowania, które można zdefiniować za pomocą:

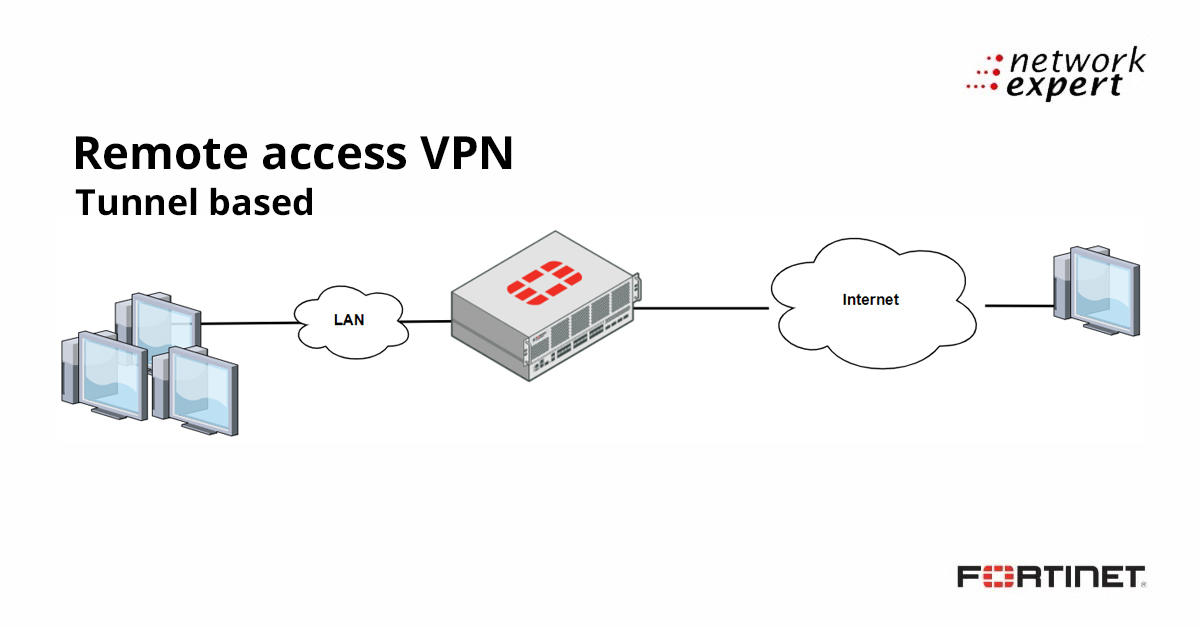

- Interface wejściowy/wyjściowy

- Adresy IP;

- Numery portów;

- FQDN;

- Geolokalizacja IP;

- Atrybuty maszyn wirtualnych;

- Adresy MAC;

- Użytkownicy/grupy.

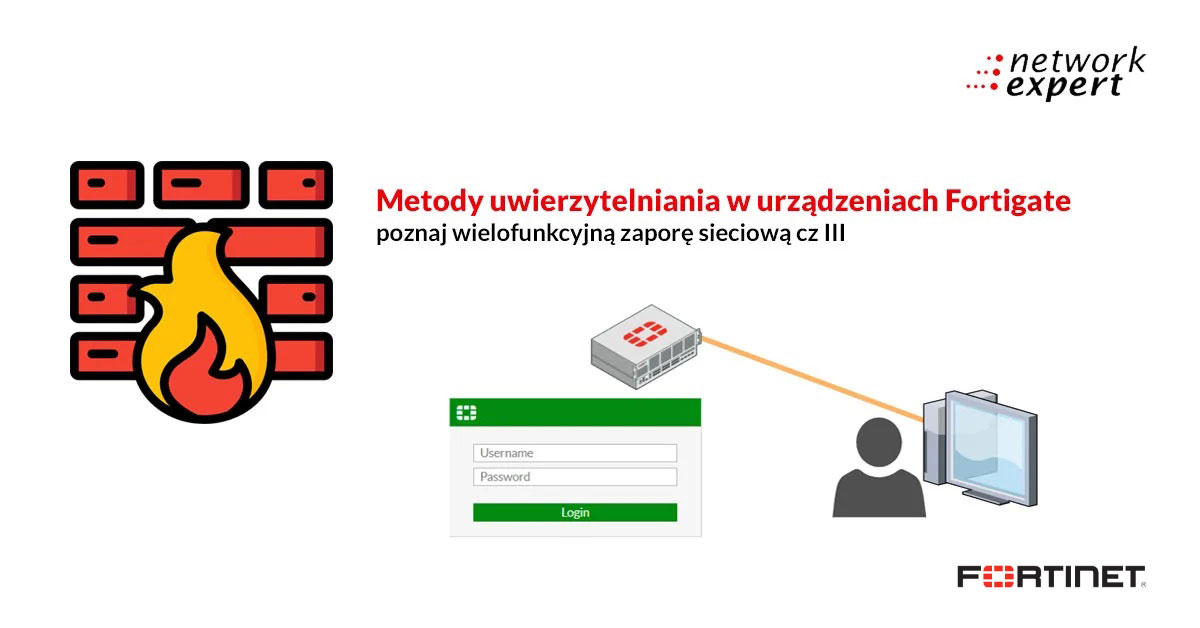

Reguły na podstawie tożsamości użytkownika

W przypadku wyboru uwieżytelnienia na podstawie nazwy użytkownika (ew. grupy do której należy) możliwe są dwa główne scenariusze. W pierwszym Firewall chcąc poznać tożsamość użytkownika przekierowywuje go na storonę na której poroszony jest o podanie swoich poświadczeń. Następnie urządzenie w oparciu o lokalną lub zewnątrzną bazę użytkowników.

Taki schemat jest bardzo prosty do wdrożenia, może być jednak niekomfortowy dla użytkoników, którzy muszą cyklicznie wpisywać swoje poświadczenia.

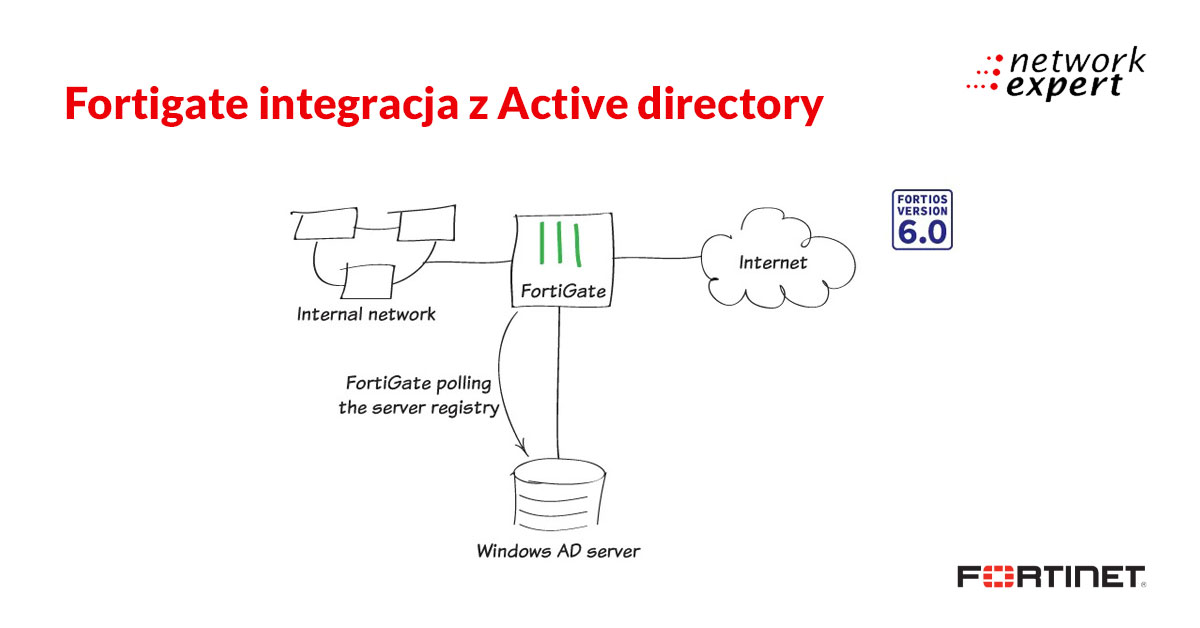

W drugim scenraiuszu FW zostaje na trwale zintegrowany z AD, dzięki czemu ma wgląd we wszystkich użytkowników i grupy, a co istotniejsze posiada mapowanie USER-IP, dzięki czemu nie występuje konieczność wpisywania poświadczeń przez użytkowników. Więcej na ten temat w artukule: Fortigate – integracja z active directory

Internet Service Database (ISDB)

ISDB jest to baza danych zawierająca listę adresów IP, protokołów i numerów portów używanych przez najpopularniejsze usługi internetowe. FortiGate często aktualizuje bazę. Dla bardziej szczegółowej kontroli można określić geograficzne obiekty ISDB, w których definiowane są kraje i miasta.

Reguły czasowe

Dla każdej reguły jest możliwość zdefiniowania ram czasowych, w których dana reguła będzie aktywna. Funkcja ta może być używana np. podczas tworzenia kopii zapasowych lub otwierania portów czy usług do celów testowych w nocy.

Jeżeli jesteś zainteresowany wdrożeniem FortiGate w swojej organizacji, to skontaktuj się z nami.

Nasz dział techniczny odpowie na wszelkie Twoje pytania i wesprze Cię w doborze najlepszego rozwiązania.

Autorem wpisu jest

Vladyslav Diadenko – NOC Engineer

W Network Expert nadzoruje i utrzymuje właściwe działanie sieci u klientów. Jego zawodową pasją są sieci, programowanie i automatyzacja, a w ramach odpoczynku od codzienności lubi czytać książki i grać na gitarze.